Производитель бытовой химии Clorox с капитализацией свыше $16 млрд подал в суд на IT‑консалтинговую компанию Cognizant, сотрудники которой оказывали техническую поддержку и в августе 2023 года совершили критическую халатность в своей работе. Хакер представился сотрудником Clorox по телефону и попросил сбросить пароль, потому что не может войти. Ему дали доступ и предоставили повышенные привилегии без проверки личности. Ущерб после проникновения третьего лица в IT‑инфраструктуру в Clorox оценили в $380 млн.

В техподдержке не стали проверять личность — не запросили ни ID, ни имя менеджера, вообще ничего.

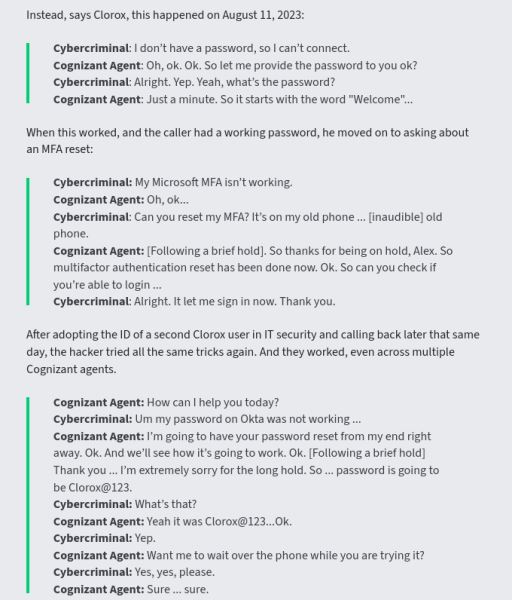

Фрагмент диалога из материалов иска Clorox к Cognizant:

-

У меня нет пароля, поэтому я не могу войти.

-

Я вас понял. Тогда, позвольте, я сообщу вам пароль, хорошо?

Позвонив второй раз в службу технической поддержки, обслуживаемую Cognizant, злоумышленник запросил отключение многофакторной аутентификации (MFA) в корпоративные аккаунты Okta и Microsoft. Служба поддержки также не провела проверку его личности.

Получив данные для доступа, хакер ещё раз повторил звонок, но уже c идентификатором сотрудника отдела информационной безопасности Clorox. И в это раз служба поддержки Cognizant выполнила все запросы без дополнительной верификации звонившего.

По данным Clorox, хакер после этой атаки смог внедрить вредоносное ПО и скопировать корпоративные данные, что в итоге привело к остановке производственных линий и сбоям в логистике.

В Clorox обвинили Cognizant в систематическом нарушении договорных обязательств и недостаточной подготовке технического персонала. В Clorox считают, что Cognizant невыполнила элементарные процедуры идентификации, прописанных в соглашении с клиентом. В техподдержке пренебрегли процедурами безопасности, несмотря на регулярные совещания и заверения Cognizant в соблюдении всех регламентов. В частности, техподдержка должна была использовать внутреннюю систему подтверждения личности MyID или проводить дополнительные проверки с уведомлением менеджера сотрудника. Вместо этого представители Cognizant просто передали пароли и отключили защиту для предоставления доступа хакеру.

В ответ на обвинения по этому инциденту представитель Cognizant заявил, что компания оказывала лишь ограниченные услуги службы поддержки и не несла ответственности за общую кибербезопасность Clorox. По словам Cognizant, Clorox пытается переложить ответственность за бреши в своих системах информационной защиты на стороннего подрядчика.

Источник: habr.com